Cet état donne la liste des évènements intervenus sur le système de gestion :

- Version du logiciel ;

- Clôture de période ;

- Clôture d'exercice ;

- Archivage ;

- Evolution des paramètres de conformité ;

- Habilitation des utilisateurs.

Il donne le détail des évolutions de ces données dans le temps.

Les données extraites sont :

- Les paramètres (GTPAR) ;

- La configuration (GTCFG, GTCFM) ;

- Les travaux archivés (GTAJB) ;

- L'historique des changements de valorisation (SKHCV) ;

- Les traces de transferts d'archivage (MIHTR) ;

- Les habilitations utilisateurs (GTHAU) ;

- Les traces d'évènements (GTTEV).

Les sélections dans ces tables ne s'effectuent pas au hasard. Les pilotes de la sélection sont référencés dans les listes d'entités (GTLEN/GTELE).

Deux types de pilotes sont concernés :

- Pilote d'édition (TYPGTLEN = « EDTTRC ») ;

- Pilote de traces (TYPGTLEN = « JRNTRC »).

L'évolution des données de ces listes de pilotes entraîne une évolution de l'édition du journal des évènements techniques.

L'édition elle-même prend sa source à la fois dans les pilotes de traces et d'édition. Ce qui confère deux propriétés au pilote des traces (trace et édition).

Attention, l'établissement de connexion est utilisé pour sélectionner les évènements techniques.

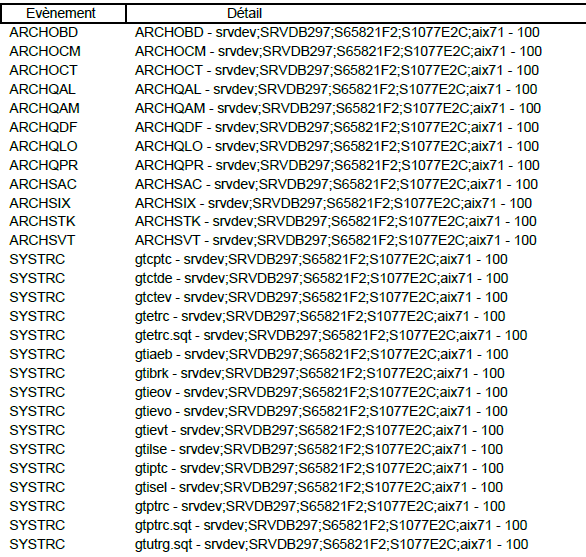

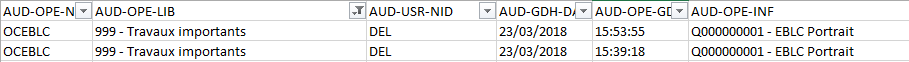

Extrait de l'édition

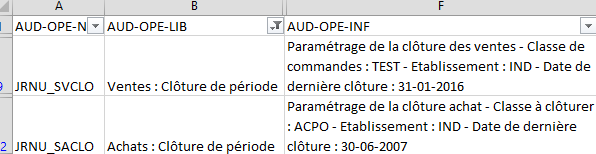

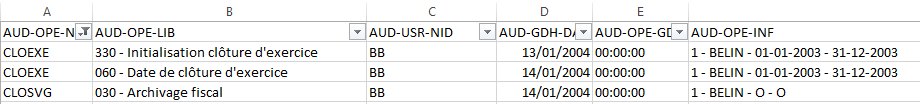

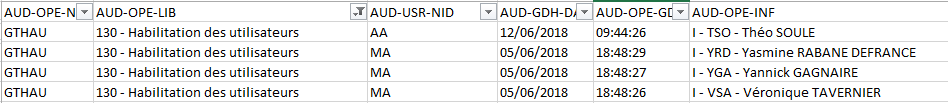

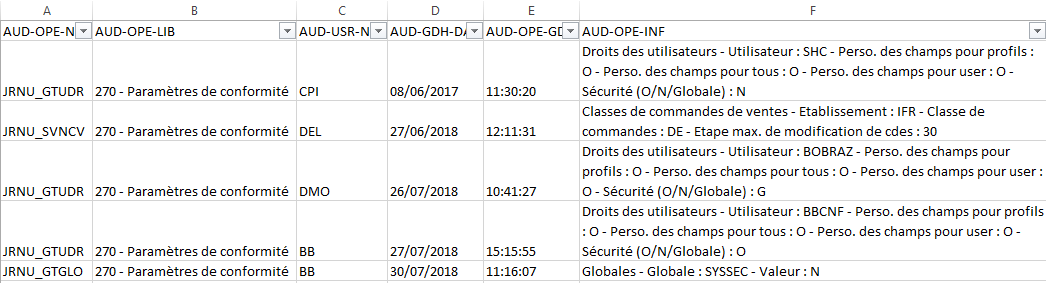

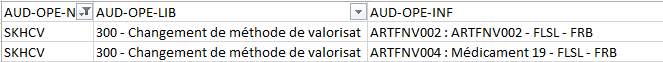

Extrait de l'édition (Excel)

Mises en forme pour Module Editions

Généralités

Plusieurs mises en forme sont disponibles en standard :

- Q000000001 : Journal des évènements techniques ;

- Q000000002 : Journal Excel des évènements techniques.

Ci-dessous les explications pour comprendre quelles sont les données éditées :

Les thèmes

030 - Archivage fiscal

050 - Achats : Clôture de période

050 - Finances : Clôture de période

050 - Maintenance : Clôture de période

050 - Production : Clôture de période

050 - Immobilisations : Clôture de période

050 - Projet : Clôture de période

050 - Rapprochement : Clôture de période

050 - Stocks : Clôture de période

050 - Temps et Activités : Clôture de période

050 - Ventes : Clôture de période

060 - Date de clôture d'exercice

060 - Locations : Clôture d'exercice

090 - Détection d'un défaut d'intégrité au niveau des enregistrements ou de la signature

110 - Export de données (défini R10)

130 - Habilitation des utilisateurs

210 - Reprise de données d'autres logiciels suite à changement de systèmes

250 - Configuration

270 - Paramètres de conformité

300 - Changement de méthode de valorisation

300 - Méthodes d'amortissement

300 - Règles de dépréciation

330 - Initialisation clôture d'exercice

400 - Changement de la durée de l'exercice

999 - Travaux importants

Les évènements

JRND_AMPLN Plans d'amortissement

GTAJB Travaux archivés

GTCFG Configurations du site client

GTCFM Protections par module

GTHAU Historique des autorisations utilisateurs

GTPAR Occurrences de paramètres

JRND_GAFLC Champs

JRND_GTETC Etapes par classe

JRND_GTGLO Globales

JRND_GTMNP Paramètres de gestion des mnémoniques

JRND_GTPAR Occurrences de paramètres

JRND_GTRAF Droits des actions sur les transactions par fonction

JRND_GTTRF Associations d'une fonction et d'une transaction

JRND_SGOFE Exceptions des objectifs par fonctions et types de prix

JRND_SGOFT Associations types-fonctions-objectifs

JRND_SKDCR Définition des conditions/résultats pour provision

JRND_SKNMS Classes de mouvements de stocks

JRND_SKRCO Associations règles/conditions

JRND_SKTVC Paramétrage du transfert en comptabilité mouvement et inventaire

JRND_SVNCC Classes de commandes de ventes

JRND_SVNCV Classes de commandes de ventes

JRND_SVPTF Paramétrage du traitement de facturation

JRNU_AMPLA Plans affectés

JRNU_GTUDR Droits des utilisateurs

JRNU_OCBNQ Banques (comptes bancaires)

JRNU_OEJRN Journaux

JRNU_SACLO Paramétrage de la clôture achat

JRNU_SVCLO Paramétrage de la clôture des ventes

MIHTR Trace des transferts réussis

SKHCV Historique des changements de valorisation

Il y a les évènements commençant par "JRN" et les autres.

Dans la liste ci-dessus nous avons des évènements dont le préfixe est "JRND" et d'autres commençant par "JRNU". Les "JRND" existent également avec "JRNI" et "JRNU" comme préfixe et un suffixe commun (par exemple JRNI_AMPLN et JRNU_AMPLN). Ils ont la même explication ; cela signifie que nous traçons l'évènement de suppression "JRND", l'évènement d'insertion "JRNI" et l'évènement de mise à jour "JRNU".

Les "JRNU" qui sont uniquement suivis en mise à jour sont listés. Il s'agit de JRNU_AMPLA, JRNU_GTUDR, JRNU_OCBNQ, JRNU_OEJRN, JRNU_SACLO et JRNU_SVCLO. Tous les autres sont suivis pour les trois actions.

Mise en forme Q000000001 : Journal des évènements techniques

Les débuts de lignes

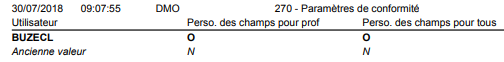

Les débuts de lignes représentent la date, l'heure (facultative), l'utilisateur et le thème impactés par l'évènement.

A la suite des thèmes, nous avons l'évènement.

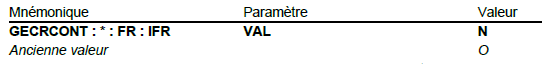

Détail des évènements "JRN"

Les évènements qui commencent par "JRN" permettent l'édition de trois lignes supplémentaires.

Ces lignes décrivent le détail de la modification avec :

- En ligne 1, une ligne de titres variable en fonction de l'évènement ;

- En ligne 2 la valeur acquise lors de la modification ;

- En ligne 3 la valeur précédente.

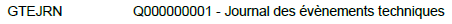

Détail des évènements "GTAJB - Travaux archivés"

Les travaux importants décrivent au bout de la ligne horodatée le traitement "GTEJRN", la mise en forme "Q000000001" et son intitulé.

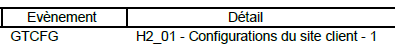

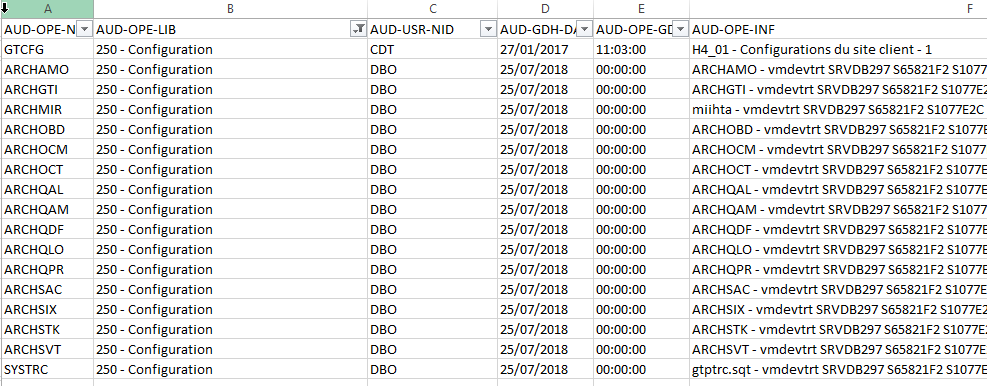

Détail des évènements "GTCFG - Configurations du site client"

La configuration est détaillée au bout de la ligne horodatée. On affiche la version de la configuration du site client n° 1.

Détail des évènements "GTCFM - Protections par module"

Au bout de la ligne horodatée, on affiche le module, l'objet, le serveur suivi d'un chiffre représentant le nombre de licences allouées à ce module (ici 100).

Détail des évènements "GTHAU - Historique des autorisations utilisateurs"

Au bout de la ligne horodatée, on affiche l'action (I, U, D), le code et le nom de l'utilisateur qui est autorisé.

Détail des évènements "GTPAR - Occurrences de paramètres"

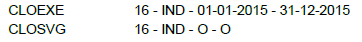

Au bout de la ligne horodatée, on affiche les deux paramètres qui marquent la clôture d'exercice :

- CLOEXE donne un numéro (ici 16) égal au nombre d'exercices clos depuis l'installation du produit. Ensuite nous avons le code établissement, puis les bornes de l'exercice clos ;

- CLOSVG avec les deux mêmes identifiants (N° et établissement), puis les deux indicateurs que l'utilisateur a renseigné sur la reprise de soldes.

- Avez-vous fait les sauvegardes (O/N) ?

- Avez-vous imprimé et/ou archivé les états obligatoires (O/N) ?

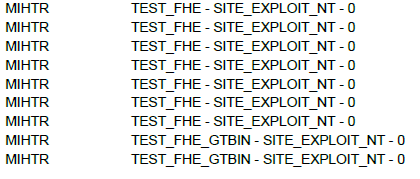

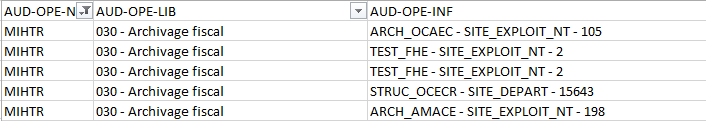

Détail des évènements "MIHTR - Historique des archivages"

Au bout de la ligne horodatée, on affiche le nom du transfert, l'environnement source et le nombre de données archivées.

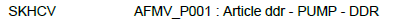

Détail des évènements "SKHCV - Historique des changements de valorisation"

Au bout de la ligne horodatée, on affiche le code, l'intitulé de l'article, l'ancienne méthode de valorisation et l'établissement.

Mise en forme Q000000002 : Journal Excel des évènements techniques

Les labels des colonnes

AUD-GDH-DAT Ce label identifie l'horodatage (Date) d'enregistrement dans le fichier d'audit

AUD-OPE-GDH Ce label contient l'horodatage de l'opération enregistrée dans la piste d'audit au format HH:MM:SS

AUD-OPE-INF Ce label contient l'information qui permet de qualifier l'opération enregistrée dans la piste d'audit

AUD-OPE-LIB Ce label contient le libellé de description de l'opération enregistrée dans la piste d'audit

AUD-OPE-NID Ce label contient l'identifiant de l'opération enregistrée dans la table des opérations de la piste d'audit

AUD-USR-NID Ce label identifie l'utilisateur du système au moment de l'opération

Détail des évènements "GTAJB - Travaux archivés"

Les travaux importants décrivent le traitement dans l'identifiant "GTEJRN", la mise en forme "Q000000001" et son intitulé dans l'information.

Détail des évènements de clôture de période

L'information affiche le domaine fonctionnel, le flux concerné et la fin de période clôturée.

Détail des évènements "MIHTR - Historique des archivages"

MIHTR est référencé dans l'identifiant, le nom du transfert, l'environnement source et le nombre de données archivées dans l'information.

Détail des évènements de configuration du site client

Le module est donné par l'identifiant, l'entité, le serveur et le nombre de licences par l'information. La version de la configuration du site client n° 1 est également visible dans la colonne information.

Détail des évènements de clôture d'exercice

Les deux paramètres qui marquent la clôture d'exercice (CLOEXE et CLOSVG) sont référencés par l'identifiant.

L'information détaille :

- CLOEXE donne un numéro (ici 16) égal au nombre d'exercices clos depuis l'installation du produit. Ensuite nous avons le code établissement, puis les bornes de l'exercice clos ;

- CLOSVG avec les deux mêmes identifiants (N° et établissement), puis les deux indicateurs que l'utilisateur a renseigné sur la reprise de soldes.

- Avez-vous fait les sauvegardes (O/N) ?

- Avez-vous imprimé et/ou archivé les états obligatoires (O/N) ?

Détail des évènements "GTHAU - Historique des autorisations utilisateurs"

Identifiant "GTHAU", information composée de l'action (I, U, D), le code et le nom de l'utilisateur qui est autorisé.

Détail des évènements de paramètres de conformité

Les identifiants ont un préfixe "JRN" suivi de l'action (I, U, D) Insertion, mise à jour et suppression suivi de la donnée traitée.

L'information détaille la valeur acquise lors de l'action.

Détail des évènements "SKHCV - Historique des changements de valorisation"

L'information affiche le code, l'intitulé de l'article, l'ancienne méthode de valorisation et l'établissement.

Sécurisation du journal

Les derniers textes officiels en vigueur et, en particulier le 3° bis du I de l'article 286 du code général des impôts (CGI), modifié par l'article 105 de la loi n° 2017-1837du 30 décembre 2017 de finances pour 2018, imposent l'utilisation d'un logiciel ou un système qui satisfasse aux conditions d'inaltérabilité, de sécurisation, de conservation et d'archivage des données en vue du contrôle de l'administration fiscale.

A ce titre nous avons créé un algorithme à clé privée embarquée, pour augmenter notre degré de sécurisation.

Les caractéristiques de cette clé privée sont les suivantes :

- Hachage SHA512 ;

- Algorithme RSA2048 ;

- Date de validité 23/07/2028 11:11:17 CEST ;

- Codage : base64url ;

- Clé publique :

-----BEGIN PUBLIC KEY-----

MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAlKlCxA30kzADelQ4DaRp

sf7hQwtVDVcULYRZGOcSeBfPBHl6a302w7tkD90gaVM5AJUdh7ScXY2wIfsMy9w9

rhDnlkbCN9EBD1X0ay1FfssbaKcrfKDOYPGR/dLLoY1MfbfD9hKHXlb/Vkvu8eKW

UPAC9dpmczmk2j377fdMGX/zC3mLzcQFRa0DpXEp+Y/MvYiQIOCEjxONbKE/CDhX

XK8ruStkGV3A4SvWz1/yfKuC4fXIqBujWDHSScntYcTX+R+xxqoRY44VhElwq8WR

5tDy0TbwYP+hyUydLuofg8kQWD0WJyAh6pIGEQut8zKpY1dBtxSoYaKXgosq0qmH

iQIDAQAB

-----END PUBLIC KEY-----

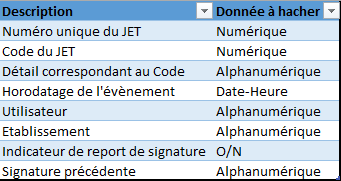

Pour sécuriser les données du journal, nous les signons électroniquement :

Données à hacher

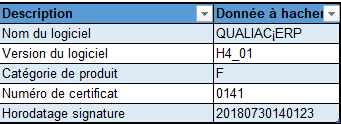

Elles sont complétées par les données identifiant le logiciel :

Données définissant le logiciel émetteur de la signature

Ces deux tableaux mis bout à bout compose la chaîne à hacher signée à l'aide de la clé privée.